Tag: API

-

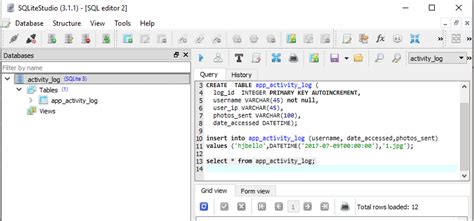

SmoothMQ: La Rivoluzione nelle Code di Messaggi con SQLite

Nel mondo della tecnologia, l’efficienza e la semplicità d’uso sono spesso i pilastri fondamentali per il successo di qualsiasi strumento o applicazione. SmoothMQ, un sostituto di Amazon SQS basato su SQLite, rappresenta un esempio notevole di come uno sviluppo ben mirato possa offrire un’alternativa praticabile ai servizi esistenti. Con la sua distribuzione come singolo binario…

-

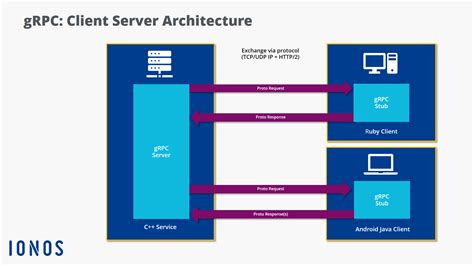

La Complessità di gRPC: Dove le Simplificazioni e i Problemi si Incontrano

La recente discussione in rete sui limiti del gRPC ha messo in luce alcuni degli aspetti meno noti e più difficili da gestire di questa tecnologia di comunicazione. In un mondo dove la serializzazione dei messaggi e la comunicazione tra microservizi sono centrali, gRPC offre una soluzione basata su HTTP/2 che, però, non è esente…

-

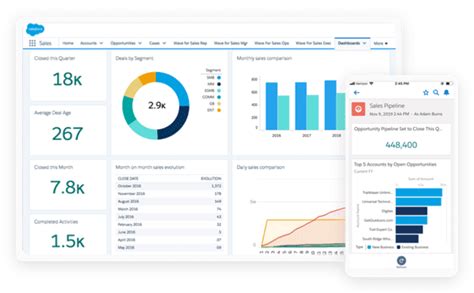

Twenty : La Nouvelle Vague de CRM Open Source pour Supplanter Salesforce

Il est passionnant de voir l’ascension de nouvelles plateformes CRM open source comme Twenty. De plus en plus d’entreprises cherchent à s’émanciper des géants comme Salesforce pour adopter des alternatives plus flexibles et abordables. Cette croissance est alimentée non seulement par les avantages du modèle open source, mais aussi par une demande croissante de solutions…

-

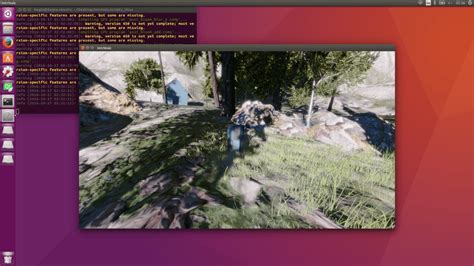

Apprentissage de Vulkan : Création d’un moteur de jeu

Il semble que beaucoup de développeurs trouvent Vulkan à la fois fascinant et intimidant. Son utilisation pour la création de moteurs de jeux attire de nombreux passionnés de graphismes et de développement de jeux. Cependant, la complexité initiale de Vulkan, avec ses milliers de lignes de code nécessaires pour afficher un simple triangle à l’écran,…

-

Inside the World of Modem Hacking: The Importance of Responsible Security Disclosure

In today’s interconnected world, even seemingly innocuous devices like modems can become the focal point of sophisticated cyberattacks. The revelations about modem vulnerabilities, where millions of modems were at risk, underscores the pressing need for robust security mechanisms and responsible disclosure practices within the tech industry. One of the most striking aspects of these incidents…

-

Eine tiefere Betrachtung auf Sicherheit und Verantwortung in der digitalen Ära: Was wir aus dem Cox-Modem-Hack lernen können

Es ist keine Übertreibung zu sagen, dass der jüngste Hacking-Vorfall bei Cox Communications ein Weckruf für die gesamte Branche war. Sicherheitsforscher haben eine erhebliche Sicherheitslücke aufgedeckt, die den Zugang zu Millionen Modems ermöglichte. Cox’s rasche Reaktion – innerhalb eines Tages nach Meldung des Problems – ist ein seltener Beweis für Verantwortungsbewusstsein in der heutigen vernetzten…

-

Les Dangers du Timeout en Ruby et les Alternatives à Envisager

Lorsqu’on parle de gestion du temps d’exécution dans des applications Ruby, le problème du Timeout se présente souvent comme une épée à double tranchant. En théorie, il semble être un outil précieux pour garantir qu’une opération ne dépasse pas une durée prescrite. Toutefois, en pratique, son utilisation peut entraîner des effets secondaires inattendus et dangereux,…

-

Why GraphQL Sparks Heated Debates and When You Should Think Twice Before Using It

GraphQL has been a fascinating topic for a heated debate among developers since its introduction by Facebook in 2015. Its promise of efficient and flexible data queries has captivated many, especially those disenchanted with the rigid structure of REST APIs. However, after six years of working with it, numerous industry professionals have begun reevaluating its…

-

Perché un’API non dovrebbe mai reindirizzare HTTP su HTTPS

Le discussioni riguardanti le pratiche di sicurezza delle API sono spesso ricche di pareri divergenti e osservazioni critiche. Un tema specifico che è emerso recentemente è l’opportunità o meno di reindirizzare le richieste API da HTTP a HTTPS. Molti sostenitori della sicurezza ritengono che un’API non dovrebbe mai supportare HTTP del tutto, un’opinione supportata anche…

-

Perché preferisco utilizzare “permessi” e “login” anziché “auth”

Negli ultimi anni, il linguaggio utilizzato per descrivere le fasi di autenticazione e autorizzazione nei sistemi informatici è diventato sempre più tecnicamente complesso. Molti professionisti del settore utilizzano acronimi come ‘auth’, ‘authn’, e ‘authz’ per riferirsi rispettivamente all’autenticazione e all’autorizzazione. Tuttavia, l’uso di questi termini può portare a fraintendimenti e confusione, specialmente tra i nuovi…